最新发布第3页

排序

漏洞复现:wordpress-xmlrpc.php漏洞攻击

今天打工赚窝囊费的时候,碰到一个wordpress,后台路径改了,无法找到后台,然后发现有wp-json和xmlrpc.php,准备用自己的博客测试一下。思路为利用wp-json查看用户名,然后利用xmlrpc.php进行暴...

目录扫描新姿势,躺着挖src

灵感近来做渗透给网站扫描目录的时候突然来了个灵感,目录扫描作为渗透的必备流程,常常能发现许多意想不到的惊喜,但是我们扫描目录常常也比较局限,扫描的目录也比较表面,那怎么能更全面的进...

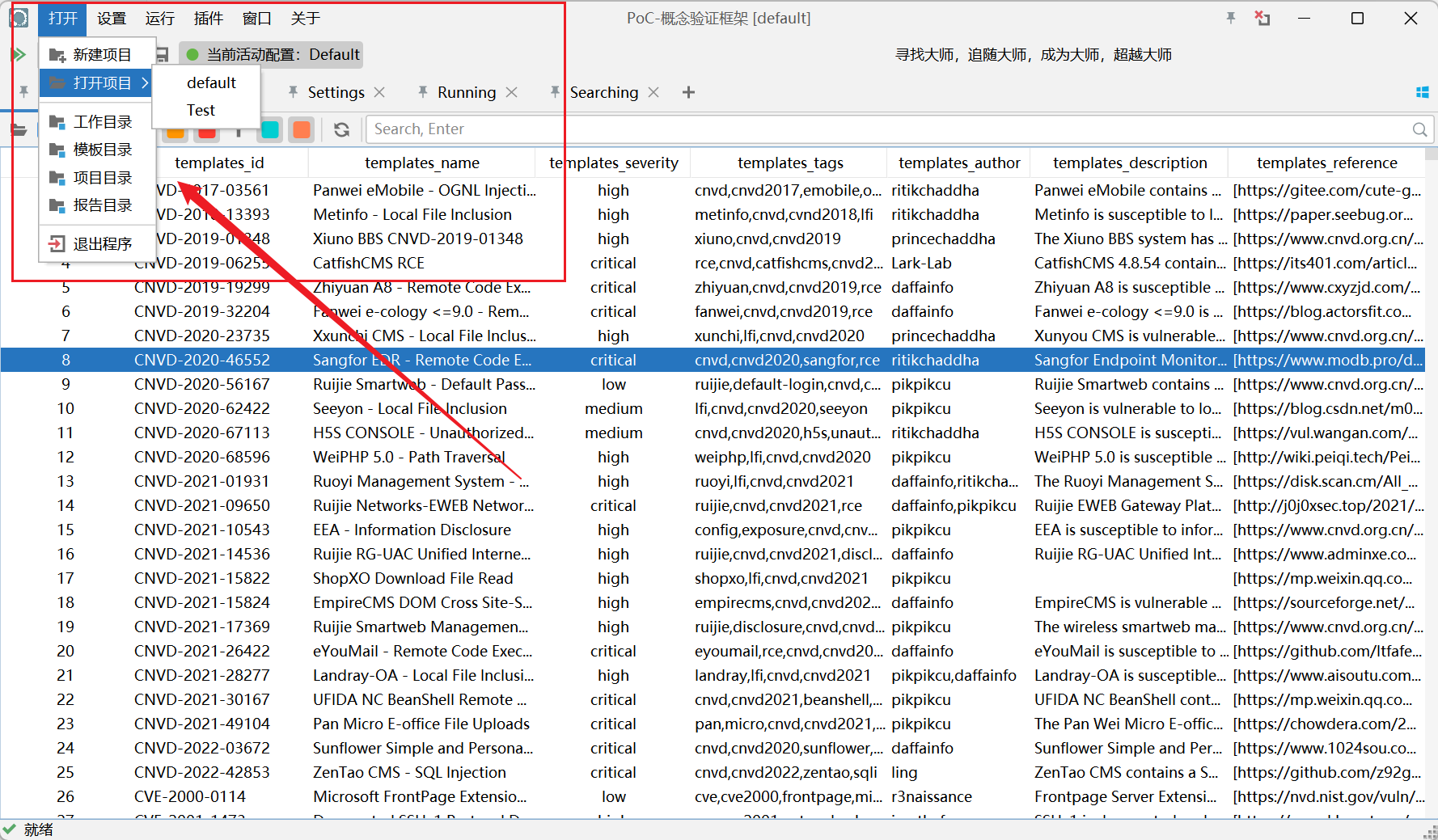

Nuclei|图形化|轻量化刷漏洞神器|11000+poc

象征性的收费是为了防止乱用乱采集。请理解!菜单栏工具栏从左往右依次为:新建终端或者右键选择终端,执行当前活动配置run only new templates added in latest nuclei-templates releaseautom...

Redis Object Cache Pro企业级Redis对象缓存插件激活版

象征性的收费是为了防止乱用乱采集。请理解!简介Redis Cache Pro是一款企业级的Redis对象缓存优化WordPress插件,Object Cache Pro已针对WooCommerce进行了广泛的测试和优化,与WordPress本身...

向日葵远程代码执行(CNVD-2022-10270)漏洞复现

0x01 描述上海贝锐信息科技股份有限公司的向日葵远控软件存在远程代码执行漏洞(CNVD-2022-10270/CNVD-2022-03672),安装以下存在windwos问题版本的个人版和简约版,攻击者可利用该漏洞获取服务...

Apache Log4j2任意代码执行漏洞复现

最近挺忙的,赚点窝囊废也不容易哎。生活不易,小迟叹气。在2021年年底最火的无疑是log4j,今天就水一篇log4j的漏洞复现。(环境调试了老半天emmm)那么开始吧...漏洞原理Apache Log4j2 是一款优...

记一次攻防演练实战总结

记一次攻防演练实战总结对前阵子的攻防演练比赛进行总结,分享一些个人的思路和方法0x01 外网打点资产发现多测绘平台搜索https://hunter.qianxin.com/https://fofa.info/https://quake.360.cn/...

Ollama 目录遍历致代码执行漏洞 CVE-2024-37032

漏洞描述Ollama 是一款开源 AI 模型项目,可方便打包,加快部署 AI 模型流程。2024 年 6 月 24 日,互联网上披露 CVE-2024-37032 Ollama 目录遍历致代码执行漏洞。由于通常情况下 Ollama 没有认...

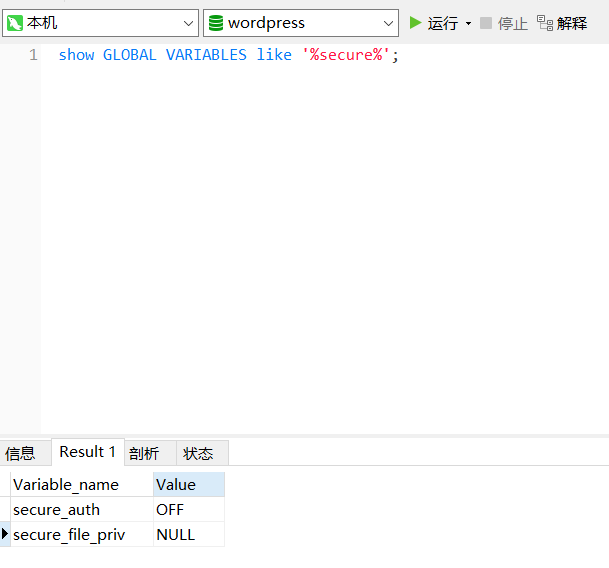

数据库写马的三种姿势

平常碰到SQL注入感觉也不是很多了,除非一梭哈直接sql-shell或者cmd-shell,这种情况还是比较难遇到的。又或者碰到数据库弱口令等等情况,所以就来记录一下。说是三种方式,其实就into outfile和...

关于某次授权的大型内网渗透测试

背景:接到朋友邀请,要进行一个授权站点的渗透,但是进去实际环境才发现是多域控主机。也学习了很多后渗透手法,比较受益匪浅。前期渗透:打点:(任意文件上传)直接发现头像处任意文件上传,...